07 Dic Seguridad y privacidad de las redes 5G: mitos y realidades

Las redes 5G representan una mejora considerable respecto de las redes anteriores, las 4G. Y, como todo avance tecnológico, lleva aparejadas una serie de consideraciones relativas a la ciberseguridad. ¿Serán las conexiones de red inalámbricas de 5G más inseguras que las actuales?, ¿Podrán las empresas del sector de la ciberseguridad adelantarse a los ataques maliciosos?, ¿Estamos los usuarios ante un entorno más o menos seguro? Repasemos algunas afirmaciones correctas y también algunas falsas suposiciones.

Dos verdades sobre el 5G

La ciberseguridad cambiará a causa del 5G

Es correcto. Todos los desarrollos tecnológicos representan una oportunidad en el terreno de la innovación pero, al mismo tiempo, ofrece a los ciber delincuentes nuevas herramientas y modos de vulnerar la seguridad de nuestros equipos y dispositivos, y nuevas «puertas» para acceder y sustraer información importante para nosotros e incluso activos valiosos o dinero en metálico.

Cuando el 5G se desarrolle plenamente los usuarios tendrán a su alcance varios productos y servicios muy novedosos e incluso disruptivos, respecto a los que disfrutan en la actualidad. Pero tanto ellos como las empresas que proporcionen esos productos y servicios deberán ser conscientes de los riesgos a la privacidad que acarrea la utilización de estas conexiones de red de quinta generación. Y deberán tomar medidas preventivas y de control, así como los protocolos de cifrado y protección adecuados.

Los ciber ataques serán más frecuentes gracias al (y a causa de) 5G

Esto también es cierto. La adopción masiva de conexiones de red inalámbricas de quinta generación implicará una mayor exposición por parte de los usuarios, es decir, más oportunidades de sufrir problemas de ciberseguridad. La capacidad del 5G de transmitir más cantidad de información a más velocidad hacen posible que los hackers efectúen ataques Denial of Service (DoS) mucho más agresivos, por ejemplo. La adopción del 5G por parte de las administraciones para gestionar servicios críticos en términos estratégicos, como la salud o el transporte hacen de estos puntos objetivos «apetecibles» para los ciber delincuentes.

Dos mitos del 5G que se deben desmontar

El 5G es una realidad para los usuarios

Aún no lo es. Aunque muchos de los dispositivos que se venden en las tiendas ya están preparados para soportar y aprovechar estas conexiones de red, la verdad es que gran parte de la infraestructura que el 5G utiliza actualmente es la que ya existía para usar el 4G, por lo que es imposible aprovechar todo su potencial teórico en lo relativo al ancho de banda o la latencia. Por otro lado, muchas de las aplicaciones de uso más habitual entre los usuarios se crearon para aprovechar las conexiones de red precedentes y no el 5G, por lo que infrautilizarían esta red inalámbrica en caso de querer sacarle partido. Gran parte de los anuncios que implican las nuevas redes inalámbricas no son otra cosa que optimistas ejercicios de marketing, pues la capilaridad necesaria para un uso masivo del 5G por parte de la ciudadanía aún está a unos años de distancia.

Gracias al 5G las empresas de ciberseguridad se podrán adelantar a los ataques

Esto no es cierto. Y, ni lo es ahora ni lo será nunca, con el 5G o con cualquier desarrollo tecnológico. De hecho, sucede más bien al contrario: las personas que desean hacer un mal uso de la tecnología suelen ser mucho más creativas, están más motivadas para hacer daño y carecen de los límites legales, morales y éticos que sí tienen sus «contrincantes» en la batalle de la ciberseguridad. Por eso las medidas preventivas suelen ser siempre respuestas a posteriori que toman como ejemplo ataques ya sufridos en el pasado.

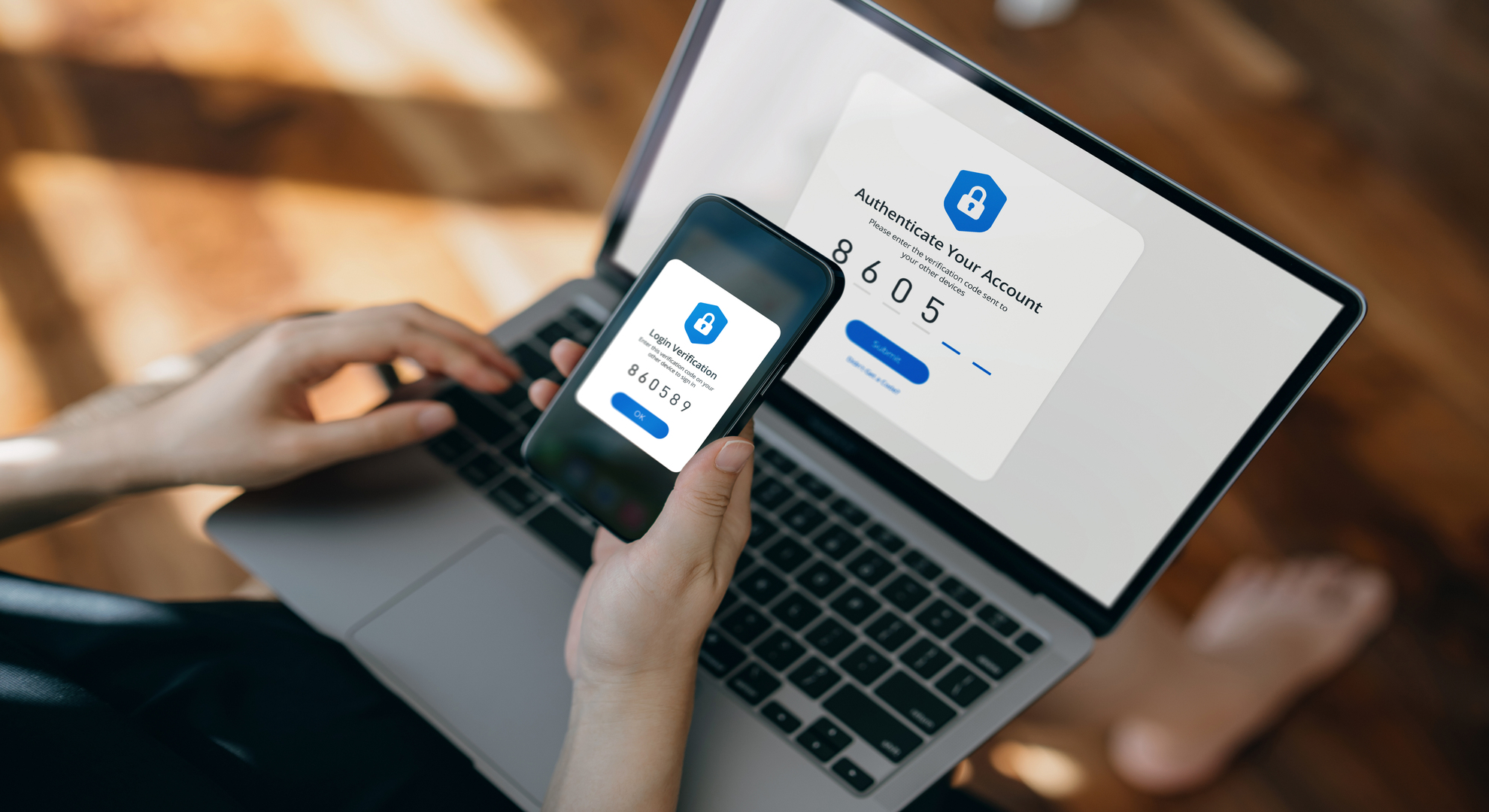

Para evitar problemas de ciberseguridad, tanto con el 5G como con cualquier otro tipo de conexiones de red es aconsejable instalar un software antivirus confiable y actualizado. También es una buena medida utilizar una aplicación VPN de enmascarado de dirección IP, contar con contraseñas sólidas, actualizar todas las contraseñas con frecuencia en todos los aparatos y redes y nunca dejar la proporcionada «por defecto» en ningún dispositivo o servicio. Cuando sea posible es muy positivo hacer uso e instalar los parches de seguridad que salgan al mercado, conforme se produzcan vulneraciones de ciberseguridad y las empresas del ramo respondan para subsanarlas.